Eine Firewall ohne Threat Prevention schützt nicht vor Malware und Hackerangriffen. Eine reine Stateful Firewall hat Malware und Hackern wenig entgegenzusetzen. Natürlich kann die Angriffsfläche deutlich verkleinert werden, wenn nur Netze und Ports zugelassen werden, welche nötig sind. Doch was, wenn auf erlaubtem Verkehr «Unfug» getrieben wird? IPS ist eigentlich schon seit Jahrzehnten unverzichtbar auf Perimeter Firewalls. Zunehmend wird auch IPS auf internen Datacenter Firewalls unverzichtbar. Die Angriffsmuster von Hackern zeigen schon lange, dass, wenn sie die Kontrolle über einen Client übernommen haben, sie sich weiter versuchen vorzuarbeiten. Ein alter Hut quasi.

Eine Firewall mit Threat Prevention bringt für die Admins dafür einiges an Arbeit mit. Ständig sollten die Profile überprüft werden nach Protections, Antivirus, nach evtl. neu unterstützten Filetypen und weiteren Best Practices, welche zum Unternehmen passen.

Intrusion Prevention System (IPS)

Die Evolution von IPS wird von Check Point konsequent fortgesetzt. War es vor R80 undenkbar, ohne «Detect Mode» das «Recommended Profile» von Check Point einfach einzuschalten. False Positives und unterwünschte Blockierung von legitimem Traffic waren damals praktisch der Normalfall. Dies führte zu einer mindestens zweiwöchigen Phase im «Detect Mode», in der manuell False Positives identifiziert und entsprechend Ausnahmen definiert werden. Mit dem mit R80 eingeführten «Optimized Profile» erübrigt sich in der Regel diese Einführungsphase. Auch können neue Protections dem Profil entsprechend gleich aktiviert werden. Die manuelle Arbeit hat sich damit reduziert. Allerdings gibt es immer noch manuelle Arbeit, das Profil dem Unternehmen entsprechend aktuell und nach Best Practice auf dem Laufenden zu halten. Ausserdem brauchen Perimeter andere Protections als Datacenter Firewalls. Verschiedene Profile müssen aktuell gehalten werden. Zudem erhöht sich die Kadenz von neuen Vulnerabilities ständig, was auch die Kadenz und Menge von Protection und Updates erhöht hat.

Die nächste Stufe: Infinity Threat Prevention

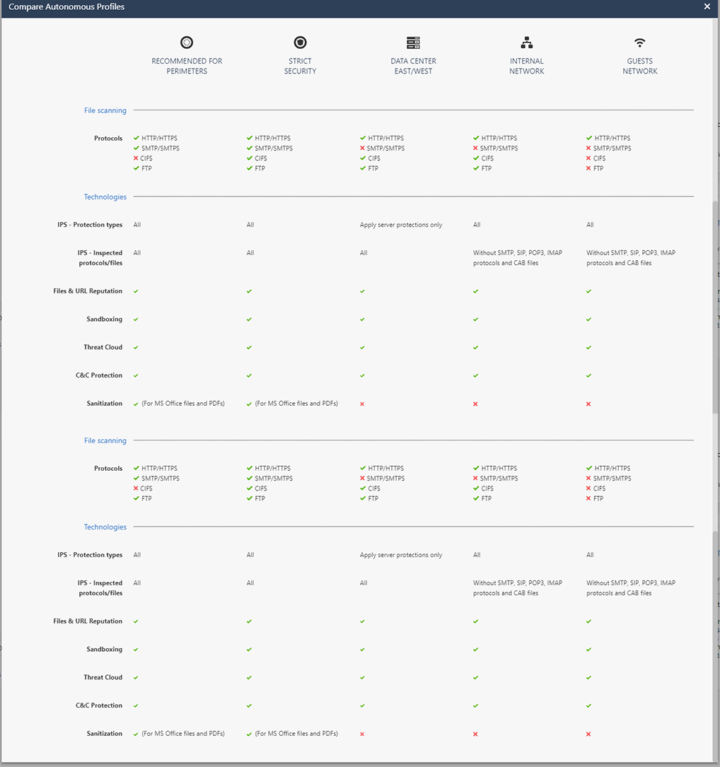

Die Evolution wird nun weitergeführt mit R81 und der Einführung von Infinity Threat Prevention (ITP). Check Point verspricht nun mit ITP, Threat Prevention zum «set and forget» Feature werden zu lassen. Das IT Security Personal kann damit also weiter Zeit sparen. Anstelle der mühevollen und zeitraubenden Pflege der eigenen TP Profile stellt Check Point fünf vordefinierte und von Check Point gepflegte Profile zur Verfügung. Sie sollen gemäss dem Hersteller auf Anforderungen und Best Practices von Unternehmen und IT-Security basieren. Auch werden neu unterstützte Filetypen zum Beispiel für Antivirus und Sandboxing aktiviert und somit aktuell gehalten. Gerne würden sonst neu unterstützte Filetypen durch den Admin übersehen.

Hier die fünf vordefinierten Profile im Detail:

Verbesserungspotenzial für die nächste Version von ITP

Für interessierte Admins nachzuprüfen, welche Protections im Detail nun ein- oder ausgeschaltet, in Prevent oder Detect Mode gesetzt werden, ist leider mit dem ITP nicht ersichtlich. Gerne würde ich überprüfen, wie von Check Point welche Protections nun wie konfiguriert wurden. Bzw. hätte ich gerne ein Changelog. In dem Sinn wird TP etwas zur Black Box, was ev. den Anforderungen eines Security Officers nicht genügen könnte. Ich denke hier sollte Check Point mehr Transparenz schaffen. Klar ist das nun der erste Wurf von ITP und die Evolution wird noch weitergehen. Im Log oder SmartEvent ändert sich mit ITP nichts. Da kann man natürlich immer noch nachvollziehen, welche Protections angeschlagen haben.

Auch können Protections nicht manuell dazu geschaltet werden. Ausnahmen für Hosts und Netze sind aber nach wie vor granular möglich.

Fazit

Ich finde, die Vorteile mit IPT überwiegen vor allem für Unternehmen, welche für die Pflege von IPS wenig bis keinen Aufwand betreiben wollen. War IPS doch für viele bereits ein Set-und-forget Feature obwohl doch etwas Pflege nötig wäre. Es ist ja auch verständlich, bei knappen Ressourcen und immer mehr werdenden Aufgaben mit welchen ein IT Security Admin zunehmend konfrontiert ist. Immerhin würde mit ITP das Profil von Check Point gepflegt und gehegt und die Security wird dadurch gesteigert.

Für die Unternehmen, welche ihr TP Profil massgeschneidert auf ihr Unternehmen anpassen wollen und können, würde IPT eine Zeitersparnis bringen, aber nicht unbedingt mehr Security. Aber natürlich könnten die wertvollen Ressourcen für andere Security Themen eingesetzt werden.

El Fulano

El Fulano ist Senior Security Engineer bei AVANTEC und Spezialist für Informationssicherheit. Ihn interessieren neben Technik auch Management und Recht. Er mag Science Fiction und Sport. Am liebsten beschäftigt er sich mit Firewalls und Advanced Threat Prevention.