Wir sind halt nicht nur IT-Engineers, sondern auch soziale Wesen – klingt irgendwie ganz schön pathetisch, aber genauso einen kleinen Moment gab es hier mal wieder. Unsere Team-DNA ist nicht nur, dass wir die Best-of-Breed-Lösungen suchen, uns den Herausforderungen der IT-Security stellen, die Technik verstehen wollen, sondern auch dass das Miteinander im Team gelingen soll und wir erfolgreich an diesen Lösungen und mit den Kunden zusammenarbeiten.

Challenge – Idee

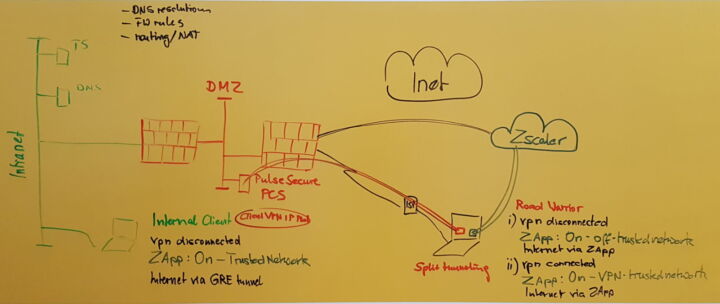

Der Einsatz verschiedener Lösungen ist vor allem auf einem Client immer wieder eine Herausforderung. Vor allem VPN oder SSL-Remote-Access-Lösungen und Proxy Endpoint Client können sich da beissen. Soweit so gut. Können nun die Zscaler-App (Z-App) und der PulseSecure Client miteinander arbeiten?

Idee: mit Split Tunneling geht das. Klar, der PulseSecure Client kann Split Tunneling auch auf Basis von DNS. Die Z-App unterstützt verschiedene Modi. Das kommt schon gut.

Aber dies gilt es zu beweisen. Oder was zu beweisen wäre.

Plan – Denken

Also stecken wir doch mal die Köpfe zusammen, denn «egal wie anspruchsvoll Ihr Security-Projekt ist, wir bringen es zum Fliegen». Ja, wir wollen das stemmen. Welches ist die grösste Herausforderung? Der VPN Access nach intern mit direktem Breakout ins Internet. Also legen wir den Fokus auf diesen. Wann kommt dieser zum Einsatz? Nicht im internen Netzwerk (Corporate LAN), da ist der PulseSecure Client deaktiviert. Ebenfalls nicht von extern, wenn kein Zugriff auf interne Ressourcen benötigt wird (Public WLAN). Somit kommt er zum Einsatz, wenn man sich ausserhalb des Corporate LAN befindet und auf interne Ressourcen zugreifen muss. Wir starten nun mit der Konfiguration. Auf der Zscaler Seite definieren wir die Exceptions für das VPN Gateway und auf der PulseSecure Seite Split Tunneling und lassen nur Zugriff auf Zscaler zu. Damit haben wir einen sicheren Zugriff auf interne Ressourcen des Unternehmens und immer noch einen recht sicheren und direkten Internetzugriff.

Genauer

AuthN: hier nicht wichtig, machen wir aber via SAML – 2FA – OTP – PushOTP – ist ja klar.

Corporate LAN:

- bei uns hier in der Testumgebung (Trusted Network) Z-App On (dann ist man schon authenticated)

- Internet zusätzlich via GRE-tunnel Zscaler

- PulseSecure Client disconnected

Puplic WLAN (irgendwo – untrusted):

- Z-App On; Untrusted Network – Internet access via Z-App

- Exception für das VPN Gateway besteht

- PulseSecure Client disconnected

VPN tunnel:

- PulseSecure Client: connected – Connection zum VPN Gateway established

- Split Tunnelling erlaubt Zugriff auf Zscaler-Destination

- Z-App switched in den VPN Trusted Network Status

- DNS Auflösung muss für interne und externe Ressourcen funktionieren

FW rules, DNS, interne Ressourcen – alles was unser Labor so hergibt.

Hier hilft unser discussion board und die Kaffee-Maschine.

Umsetzung – Machen

Also frisch ans Werk, der Kunde wartet.

Mit allen Herausforderungen, DNS Auflösungen und dem Routing über die externe und interne Firewall sowie dem Zugriff auf interne Ressourcen brauchten wir schon etwas Zeit. Aber vor allem die Nähe – kurze Wege und das gemeinsame Diskutieren bringen nicht nur Freude bei der Arbeit, den Zusammenhalt, sondern stärken auch das Verständnis der Lösung insgesamt. Da ist es hilfreich, wenn der Eine weiss, wo welche Logs zu finden sind, und dann der Andere weiss welche Steps die Lösung gerade durchläuft. Zwischendurch auch mal Lachen, über sich oder miteinander macht den Kopf frei für die nächste Challenge.

Success – Verstehen – …

Am Ende steht dann die richtige Konfiguration und beide Seiten haben etwas gelernt und wir können jetzt besser auf die besonderen Anforderungen der Kunden reagieren. Ausserdem stärkt der gemeinsame Erfolg dieses AVANTEC-Feeling. We are working together to be successful.

So haben wir gemeinsam erkannt, wann und welche DNS-Abfragen relevant sind. Wann schlägt welches Time-out zu und warum es dann von Vorteil ist, IP-Adressen in der Konfiguration zu verwenden.

Auch wenn hier nur die Challenge mit Zscaler Z-App und Pulse Secure Client VPN betrachtet wurde, arbeiten auf dem Test Client Windows BitLocker und Firewall, Smart Card Middleware, LanCrypt, Trend Micro Apex, Bromium, Zscaler ZIA und Pulse Secure Client VPN friedlich miteinander.

Das Video zeigt nun die Steps:

Client im Corporate Network:

| Z-App | VPN | WebAccess |

| Trusted Network | off | Z-App & Via GRE |

Client irgendwo in einem WLAN:

| Z-App | VPN | WebAccess |

| Off-Trusted Network | off | Via Z-App – Zscaler Cloud |

VPN Access:

| Z-App | VPN | WebAccess |

| VPN Trusted Network | on | Via Z-App – Zscaler Cloud |

VPN Client wird gestartet, Authentisierung via MobilePASS App on phone, VPN established, Surfen über die Zscaler Lösung funktioniert weiterhin. Die geblockte Website zeigt vor allem, dass die Zscaler Policy zieht.

Zugriff auf interne Ressourcen geht auch: Zugriff TerminalServer.

quod erat demonstrandum

Noch etwas zum Hintergrund

Den Gründern der AVANTEC, Lukas und Andy, war eine «spannende Arbeit mit guten Arbeitsbedingungen in einem sozial kompetenten Umfeld» wichtig und die «gute Zusammenarbeit entsteht in einer Atmosphäre von Respekt, Transparenz und sozialer Geborgenheit. Das muss jeden Tag vorgelebt und zum «Familien-verständnis» werden.

Und deshalb sind so viele von uns selbst nach vielen Jahren – part of this family.

Links

- Zscaler Internet Access: www.avantec.ch/loesungen/zscaler/zscaler-secure-internet-access/

- Pulse Secure: www.avantec.ch/loesungen/pulse-secure/

Autoren

hammy & mephisto

mephisto

mephisto

mephisto ist Security-Spezialist und langjähriger Mitarbeiter bei AVANTEC. Am liebsten beschäftigt er sich mit Authentication, Encryption und echtem Schutz gegen Malware. mephisto streitet sich gern, um die Lösungen richtig zu verstehen, denn: „Ich bin ein Teil von jener Kraft, die stets das Böse will und stets das Gute schafft.“

hammy

hammy ist Senior Security Engineer bei AVANTEC. Er hat einen Abschluss in Informationssicherheit und interessiert sich insbesondere für technologische Trends und Ethik. Zu seinen Lieblings-Lösungen gehören Zscaler, SEPPmail und IronPort.