18. September 2019

Die Achilles-Sehne der IT – Passwortspeicher vs. Password Management

Passwörter bilden die Achilles-Sehne der IT. Niemand hat sie gern, aber überall trifft man sie in der IT-Welt an.…

17. September 2019

Machine Learning in Cybersecurity – Hype vs. Reality

Artificial Intelligence (AI) is seemingly everywhere...Unless you’re living under a rock, you’ve surely noticed the…

4. September 2019

Remote Access Methoden für Admins im Vergleich – be an IT-Superhero or use PRA

Kaum eine Firma hat für all ihre IT Systeme so tiefes Know-How, dass sie alles selber betreuen kann à la…

22. August 2019

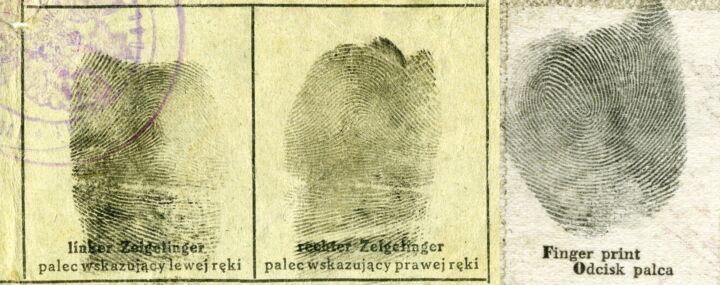

Was ist die beste Authentication? Part 3 – Biometrische Verfahren

Im dritten Teil unserer Reihe beschäftigen wir uns mit biometrischen Authentisierungs-Verfahren. «Sein oder nicht…

30. Juli 2019

Next Generation NAC

Network-Access-Control-Lösungen (NAC-Lösungen) sind in heutigen Unternehmen kaum mehr wegzudenken. Durch den…

23. Juli 2019

Ihre Firma wurde angegriffen? Diese 8 Schritte müssen Sie kennen

Am Nachmittag des 27. Juni 2017 gehen bei der Unternehmensgruppe Maersk – einem der grössten Logistik- und…

22. Juli 2019

Haben wir den Endpoint Client vergessen?

Weshalb wird in der IT-Security in den meisten Fällen dem Endpoint wenig Beachtung geschenkt? Ist der Endpoint…

3. Juli 2019

Die Mär von der Sandbox

In meinem Artikel will ich versuchen, einen Überblick über die Möglichkeiten und Unmöglichkeiten von Sandboxing und…

26. Juni 2019

Ein letztes Quantum Zeit für bestehende Krypto-Verfahren

Quanten-Computer haben ein riesiges Potenzial, bereits in naher Zukunft Rechenaufgaben zu lösen, welche heute…

19. Juni 2019

Was ist die beste Authentication? Part 2 – OTP

Im ersten Teil haben wir uns mit dem Thema certificate based authentication beschäftigt und warum Smart Cards als…