5. Oktober 2021

7 Massnahmen zur Reduktion von Insider Threats

Insider Threats sind Bedrohungen, die aus dem IT-bezogenen Verhalten von Personen aus dem Inneren des Unternehmens…

9. September 2021

Unendlicher Bedrohungsschutz? Check Point Infinity Threat Prevention unter die Lupe genommen

Eine Firewall ohne Threat Prevention schützt nicht vor Malware und Hackerangriffen. Eine reine Stateful Firewall…

2. September 2021

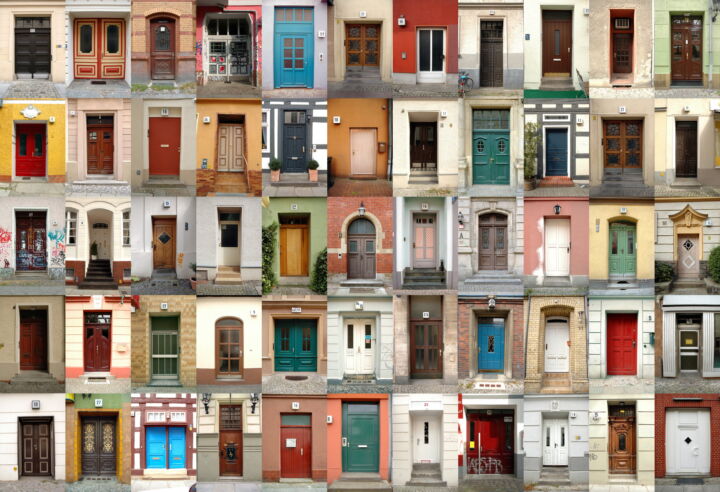

Best Practice Authentication? Wieso Username + Passwort nicht genügen

Einbrechen ist wesentlich einfacher, wenn man die Schlüssel zum Objekt der Begierde hat, oder? Nun, diesbezüglich…

10. August 2021

Alles was Sie jetzt über Cyber-Versicherungen wissen sollten – Teil 3: die Sache mit den Lösegeldzahlungen

Cyber-Versicherungen sind eine sinnvolle Ergänzung im Werkzeugkasten des Risikomanagements einer Unternehmung – so…

29. Juli 2021

Passwordless Authentication or normal IT Madness

Passwordless Authentication-Methoden sind in aller Munde und generell ein sehr guter Ansatz, der auch nicht…

15. Juli 2021

RDP – die stille Gefahr

RDP ist immer noch die beliebteste Methode, um auf Windows Server zuzugreifen. Daher überrascht es nicht, dass die…

6. Juli 2021

Die neue Web Application Firewall

Check Point hat unter der Produktkategorie „CloudGuard“ einige Produkte zusammengefasst und neu…

29. Juni 2021

Alles was Sie jetzt über Cyber-Versicherungen wissen sollten – Teil 2: Das Gespräch mit dem Experten

Die Abhängigkeit von der Digitalisierung und der IT nimmt für Unternehmen weiterhin stark zu, gleichzeitig häufen…

23. Juni 2021

DANE – Ende der Man-in-the-Middle Attacken bei verschlüsselten Verbindungen?

DNS-based Authentication of Named Entities – oder kurz DANE – ist ein Netzwerkprotokoll, welches 2011 im RFC6394…

9. Juni 2021

NDR: So funktioniert Anomalieerkennung auch bei Eigenentwicklungen

Bei der Anomaly Detection kommt es vor allem auf ein strukturiertes Vorgehen an. Unsere…