12. Dezember 2019

Detection ist tot, lang lebe Protection

Okay, ich geb’s zu – der Titel ist ein kleiner Seitenhieb auf meinen Kollegen The_Unicorn und seinen Artikel…

5. Dezember 2019

Should I buy from a security start-up?

To prevent and detect incidents and breaches security solution providers have to continuously innovate in order to…

1. Dezember 2019

Adventskalender Bite um Bite –

teste dein IT-Security-Wissen und gewinne

Beim Tec-Bite Adventskalender geht es um dein IT-Security Know-how. Nur wer Wissen beweist, wird am Ende zur Lösung…

27. November 2019

MITRE ATT&CKTM – Angriff ist die beste Verteidigung

In der letzten Zeit ist es jedem klar geworden, dass auch die besten Schutzmechanismen in der heutigen IT-Security…

19. November 2019

Leakt Ihre Fernzugriffslösung?

Die deutsche Softwarefirma TeamViewer, welche die gleichnamige Fernzugriffslösung anbietet, wurde 2016 gehackt. Da…

24. Oktober 2019

Wie man NTP richtig benutzt und warum das für die Security wichtig ist – Teil 2

Im ersten Teil haben wir uns der korrekten Verwendung von NTP gewidmet. Sobald dies nun in den Hirnzellen Platz…

16. Oktober 2019

Secure SD-WAN – das ist was für andere

Hach, wie sich die Zeiten doch ändern. Einige unserer Leser werden sich noch an die Pieps- und Quietsch-Töne…

3. Oktober 2019

Wie man NTP richtig benutzt und warum das für die Security wichtig ist – Teil 1

Sie mögen sich jetzt fragen: «Was haben meine Zeiteinstellungen zu meiner Security beizutragen?» Auch wenn Sie…

2. Oktober 2019

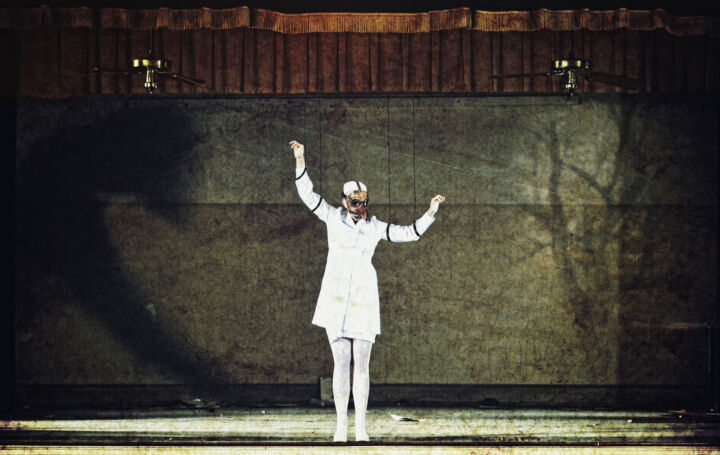

Protection ist tot, lang lebe Detection

Kaum eine Woche vergeht, ohne dass man in den Medien von erfolgreichen Hacker-Angriffen bei irgendwelchen…

24. September 2019

Wie viel IT-Security ist genug?

Ende Juli legt eine Cyber-Attacke die IT-Infrastruktur des Haustechnik-Spezialisten Meier Tobler lahm. Vier…